Phishing to rodzaj oszustwa, który polega na podawaniu się za inną osobę, podszywaniu się pod firmę lub instytucję w celu wyłudzenia poufnych informacji, danych logowania, danych karty kredytowej, konta bankowego lub używanych haseł. Liczba oszustw tego rodzaju nieprzerwanie rośnie od 2015 roku.

W ostatnich miesiącach doszło do rekordowej ilości prób oszustw przez e-mail, SMS czy komunikatory. Miało to głównie związek z trwającą już od dłuższego czasu pandemią koronawirusa i związanym z nią ograniczeniem kontaktów osobistych oraz przeniesieniem do Internetu wielu codziennych aktywności.

Phishing wykorzystuje inżynierię społeczną, a więc technikę polegającą na tym, że przestępcy internetowi próbują oszukać i spowodować, aby konktretna osoba podjęła działanie zgodnie z ich zamierzeniami. Cyberprzestępcy podszywając się m.in. pod firmy kurierskie, urzędy administracji, operatorów telekomunikacyjnych, czy nawet naszych znajomych, starają się wyłudzić nasze dane do logowania np. do kont bankowych lub używanych przez nas kont społecznościowych, czy systemów biznesowych.

Nazwa phishing budzi skojarzenia z fishingiem – czyli łowieniem ryb. Przestępcy, podobnie jak wędkarze, stosują bowiem odpowiednio przygotowaną „przynętę”. Do tego wykorzystują najczęściej sfałszowane e-maile i SMS-y, a także komunikatory i portale społecznościowe

Wiadomości phishingowe są tak przygotowane przez cyberprzestępców, aby wyglądały na autentyczne, ale w rzeczywistości są fałszywe. Mogą skłaniać do ujawnienia poufnych informacji, zawierać link do strony internetowej, często podobnej do prawdziwej, rozprzestrzeniającej szkodliwe oprogramowanie mieć zainfekowany załącznik.

Szczególnym rodzajem phishingu – zdecydowanie bardziej niebezpiecznym – jest tzw. spear-phishing, czyli ukierunkowany na konkretnego adresata atak, mający na celu wywarcie określonego wpływu lub wymuszenie działania w stosunku do odbiorcy. Przestępcy mogą podszywać się pod naszych partnerów biznesowych, z którymi współpracujmy, a wiadomość może być spersonalizowana, tzn. bezpośrednio odwoływać się do naszych relacji. Taki typ ataku jest często poprzedzony szczegółowym rozpoznaniem przez atakującego naszej firmy, urzędu lub dostępnych o nas danych w mediach społecznościowych.

Niedawno policja informowała o 5 najpopularniejszych w ostatnim czasie technikach phishingowych

Oszustwo przy wykorzystaniu platformy OLX

Najbardziej popularną kampanią phishingową, która pojawiła się w czasie pandemii COVID-19, jest oszustwo wobec użytkowników serwisu ogłoszeniowego OLX. Chociaż scenariusz ataku z biegiem czasu jest modyfikowany, schemat, według którego działają atakujący, pozostają Co prawdaż przestępcy mogą modyfikować swoje działanie, jednak ogólny schemat niemal od roku jest niezmienny:

- Przestępcy kontaktują się w sprawie zakupu przedmiotów wystawionych na sprzedaż, wykorzystując komunikator WhatsApp.

- Proponują sfinalizowanie transakcji z wykorzystaniem usługi płatności, świadczoną przez portal. W przypadku akceptacji tych warunków wysyłają spreparowany link, który swoją szatą graficzną, co prawda, przypomina OLX, ale zawiera fałszywy formularz płatności.

- Na fałszywej stronie ofiara jest nakłaniana do podania szczegółowych danych karty płatniczej w celu rzekomego odebrania opłaty za wystawiony przedmiot . Ważna w tym kontekście uwaga – serwis OLX świadczy usługę płatności, ale nigdy nie prosi o dane karty płatniczej ani dane logowania do konta bankowego.

- Atak kończy się kradzieżą danych karty kredytowej i wyłudzeniem środków finansowych nieświadomego użytkownika.

Fałszywe wiadomości SMS

Oszust wysyła swój SMS do jak największej liczby losowo wybranych numerów. W wiadomości umieszcza link do fałszywej strony płatności. Spreparowane SMS-y informują np. o konieczności dopłaty do szczepionki lub zachęcają do zarejestrowania się w odpłatny sposób na szczepienie. Pojawiają się również wiadomości, których treść nie jest związana z pandemią, np. dotyczą uregulowania należności za energię elektryczną, wyrównania niedopłaty podatku lub mandatu karnego.

Kwota określona w wiadomości jest zwykle niewielka. Przestępcy liczą na to, że odbiorca nie będzie drobiazgowo weryfikował, czy należność jest zasadna. Czekają na osoby, które będą skłonne zapłacić „dla świętego spokoju”. Niestety podanie danych logowania na fałszywej stronie płatności może doprowadzić do utraty o wiele większej sumy niż wymieniona w wiadomości.

Szkodliwe oprogramowanie pod pozorem akceptacji regulaminu

Kampanie phishingowe mogą się rozprzestrzeniać również za pomocą wiadomości e-mail. Przykładem tego są fałszywe maile, które obserwujemy od prawie roku. Nadawcy podszywają się pod operatorów polskich serwisów pocztowych np. Wirtualnej Polski. Zależnie od wariantu oszustwa, w treści wiadomości pojawia się informacja o konieczności zatwierdzenia nowej polityki prywatności lub powiadomienie o tym, że konto zostało zablokowane z powodu naruszenia regulaminu przez użytkownika. W obu przypadkach potencjalna ofiara jest namawiana do przejścia na wskazaną stronę w celu zdjęcia blokady konta. Gdy otworzymy taką stronę w przeglądarce internetowej na komputerze, to nasze urządzenie może zostać zainfekowane wirusem wykradającym poufne dane. Z kolei użytkownicy telefonów z systemem Android są nakłaniani do pobrania aplikacji, która ma rzekomo być wymagana do dokończenia procesu weryfikacji. Aplikacja ta w rzeczywistości jest szkodliwym oprogramowaniem wykradającym dane bankowe.

Groźny Flubot

Pandemia koronawirusa spowodowała wzrost popularności zakupów online. To z kolei zachęciło przestępców do wykorzystania wizerunku firm kurierskich. Atak polega na zainstalowaniu na urządzeniu mobilnym szkodliwego oprogramowania Flubot. Swoją nazwę (z ang. flu – grypa) zawdzięcza błyskawicznemu rozprzestrzenianiu się. Fałszywa aplikacja uzyskuje dostęp do listy kontaktów z zainfekowanego urządzenia i uprawnienia, które pozwalają jej na wysyłanie i odbieranie SMS-ów. Dodatkowo Flubot potrafi wykradać dane logowania do różnych serwisów, w tym bankowości mobilnej.

Smartfon jest trudniejszym celem dla przestępców niż laptop czy komputer stacjonarny. Systemy operacyjne nie pozwalają zainfekować urządzenia mobilnego złośliwym oprogramowaniem automatycznie, a więc bez udziału użytkownika. Dlatego przestępcy starają się nakłonić do samodzielnej instalacji wirusa, którego nam podrzucają. Atak dotyczy głównie urządzeń z systemem Android, gdyż w przeciwieństwie do systemu iOS jest on otwarty dla oprogramowania z różnych źródeł. Podstawowym środkiem ostrożności powinno więc być instalowanie tylko aplikacji pobranych z oficjalnego sklepu Google Play.

Facebook i fałszywe artykuły

Stresujące, groźne, sensacyjne newsy wzbudzają duże zainteresowanie, zwłaszcza na portalach społecznościowych i w komunikatorach. Do rozprowadzania wiadomości phishingowych służyły przykładowo informacje związek z COVID-19. Niestety w takim przypadku link do „portalu informacyjnego” przychodzi od „znajomej osoby”, więc łatwiej jest dać się nabrać. Oszuści działają przez cudze konta społecznościowe. Hasła udaje im się uzyskać przez wysyłanie w komunikatorze lub publikację na profilu linku do sensacyjnego newsa. Kto kliknie w ten link, zobaczy formularz logowania do Facebooka.

Dawniej fałszywe wiadomości zawierały emocjonalny przekaz, np. informowały o rzekomym gwałcie na młodej osobie lub znęcaniu się nad zwierzętami. Przestępcy jednak bardzo łatwo zmieniają swoje plany działania. Niedawno pojawiały się fałszywe wiadomości dotyczące zgonu po szczepionce przeciw COVID lub informacje o śmierci spowodowanej koronawirusem. Jeszcze przed atakiem Rosji na Ukrainę CERT ostrzegał również przed postami na Facebooku o rzekomych materiałach wideo przedstawiających inwazję wojsk. Takie informacje mają zachęcić do wprowadzenia danych logowania w celu zapoznania się z treścią informacji. To fałszywy formularz, więc jeśli podamy tam swoje dane logowania, to przestępca będzie mógł się zalogować na nasze . Dzięki temu przestępcy wyślą podobne wiadomości do naszych znajomych i w ten sposób przejmować ich konta. Wszystko po to, aby oszukać jak najwięcej osób i wzbogacić się ich kosztem.

Warto również uważać na oszustwo na BLIK-a. Przestępca może wysłać setki wiadomości z przykładową treścią: Hej, masz może BLIK-a? Podasz mi kod? Potrzebuję pożyczyć 500 zł – oddam najpóźniej w przyszłym tygodniu”. W przypadku dopytywania o szczegóły oszust przestawia sprawę jako pilną i kryzysową. Przestępcy liczą na to, że nie sprawdzimy, czy na koncie przyjaciela na pewno to właśnie on jest zalogowany. Kod BLIK można zrealizować wszędzie – np. w bankomacie na drugim końcu Polski. Wypłaconej gotówki ofiary nie odzyskują.

Sposoby obrony przed phshingiem

Najlepszą linią obrony w przypadku kampanii phishingowych są zawsze ostrożność oraz uwaga. Za każdym razem należy weryfikować nazwę strony internetowej, na której podaje się wrażliwe dane. Należy też zweryfikować nazwę domeny, z której otrzymano ważną wiadomość mailową. Każdy błąd, nawet drobna literówka, mogą świadczyć o oszustwie. Powinno się ocenić wygląd maila pod kątem tego czy może pochodzić od danej organizacji lub firmy przez sprawdzenie np. logotypu czy danych w stopce. Podejrzenie powinny wzbudzić zawarte w mailu polecenia do natychmiastowego działania w stylu: „wyślij te dane w ciągu 24 godzin” lub „padłeś ofiarą przestępstwa, kliknij tutaj natychmiast”.

Bardzo ważne jest również używanie unikalnych i odpowiednio skomplikowanych haseł w każdym z serwisów (w szczególności podczas korzystania. Pomocne w tym zakresie są menedżery haseł. Wszelkie podejrzenia należy sprawdzać, kontaktując się z rzekomym nadawcą za pomocą innego kanału niż ten, przez który dotarła wiadomość. Warto również pamiętać o ogólnych zasadach bezpieczeństwa. Bank lub jakakolwiek inna instytucja nigdy nie powinna prosić o podanie w wiadomości e-mail danych osobowych. W przypadku wątpliwości co do treści mailowej należy zadzwonić do banku lub wyszukać w wyszukiwarce Google (lub podobnej) wybrane słowa użyte w wiadomości e-mail. Urzędy administracji publicznej nigdy nie proszą przy pomocy SMS, czy maili np. o dopłatę do szczepionki, czy uregulowanie należności podatkowych.

Od marca 2020 r. CERT Polska wraz z operatorami telekomunikacyjnymi publikuje listę ostrzeżeń przed niebezpiecznymi adresami internetowymi. Zgodnie z założeniami na listę ostrzeżeń trafiają domeny internetowe, które za podstawowy cel swojego działania mają wprowadzenie w błąd użytkowników Internetu. Operatorzy zobowiązali się m.in. do blokowania dostępu do stron internetowych, wykorzystujących nazwy domen internetowych opublikowanych na liście ostrzeżeń oraz do przekazywania do NASK-u informacji o takich stronach. CERT Polska przygotował krótki poradnik dotyczący najważniejszych zasad bezpiecznego korzystania z poczty elektronicznej oraz mediów społecznościowych (do pobrania TUTAJ)

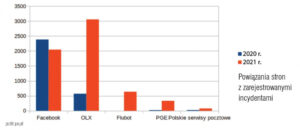

W 2020 r. aż 58 proc. domen znajdujących się na liście ostrzeżeń CERT Polska było powiązanych z fałszywymi panelami logowania do portalu Facebook. W 2021 roku CERT zaobserwował ciągły wzrost szkodliwych domen wykorzystujących wizerunek platformy OLX – w 2020 r. zarejestrował 570 takich incydentów. Dla porównania – rok wcześniej było ich jedynie pięć. W zeszłym roku stanowiły one prawie 30 procent domen wpisanych na listę ostrzegającą przed niebezpiecznymi domenami.

Jeśli jesteś ofiarą oszustwa lub innego przestępstwa, zgłoś się do Ośrodka Pomocy Pokrzywdzonym Przestępstwem i skorzystaj z bezpłatnej pomocy prawnej, psychologicznej oraz ze wsparcia materialnego. Okręgowy Ośrodek Pomocy Pokrzywdzonym Przestępstwem w Radomiu znajduje się na ul. Mireckiego 3/3. Kontakt z placówką jest możliwy pod numerem telefonu: 530 851 852. Więcej informacji na temat wsparcia oferowanego w regionie radomskim (TUTAJ).

Źródło: www.gov.pl, www.policja.pl, Internet